Täglich bieten wir KOSTENLOSE lizenzierte Software an, die ihr sonst bezahlen müsstet!

Giveaway of the day — CryptoBuster 1.0.9 Beta 2

CryptoBuster 1.0.9 Beta 2 war am 30. Mai 2022! als Giveaway verfügbar!

CryptoBuster ist eine effektive Anti-Ransomware-Lösung mit geringem Systembedarf, die Seite an Seite mit eurem bestehenden Sicherheitsprodukt zusammenarbeiten kann, um eine zusätzliche Sicherheitsebene zu bieten und die letzte Verteidigungslinie gegen Ransomware zu bilden, um eure wertvollen Daten vor Schäden zu schützen.

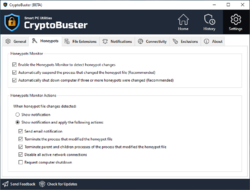

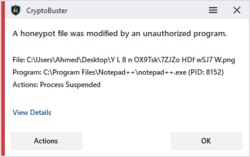

CryptoBuster verwendet Honeypots, eine effiziente und bewährte Technik mit geringen Fehlalarmchancen, um Ransomware zu erkennen und zu stoppen, wenn sie beginnt, Benutzerdateien zu verschlüsseln. Ihr habt volle Kontrolle über den Erstellungsprozess von Honeypots, da ihr entweder diese erstellen könnt, indem ihr eure Namen und Speicherorte manuell anpasst oder diese Aufgabe CryptoBuster überlassen, das Hunderte von Honeypots-Fallen an strategischen Systemstandorten mit benutzerdefinierten Namen und Dateitypen bereitstellen kann, die Ransomware stoppen bevor diese eure wichtigen Dateien erreichen kann.

Neben Honeypots, die Ransomware effektiv stoppen, wenn sie mit der Verschlüsselung von Benutzerdateien beginnen, kann CryptoBuster das Dateisystem intelligent überwachen, um böswillige Aktivitäten zu erkennen, die auf einen laufenden Ransomware-Angriff oder manchmal auf die Vorbereitungen für einen Angriff hinweisen können. Beispielsweise kann CryptoBuster die Erstellung von Dateien mit Erweiterungen erkennen, die bekanntermaßen von Ransomware zum Verschlüsseln von Benutzerdateien verwendet werden. Außerdem könnt ihr CryptoBuster so konfigurieren, dass die Erstellung potenziell gefährlicher Dateien wie Stapeldateien und Skripte erkannt werden, die häufig bei Ransomware-Angriffen verwendet werden , oder sogar um die Erstellung von Dateien unbekannter Typen zu erkennen, was eine aggressive Technik ist, die verwendet wird, um die meisten Ransomware-Stämme zu stoppen, die Dateierweiterungen ändern.

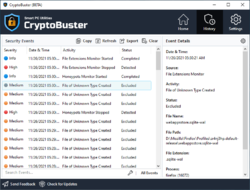

CryptoBuster wurde als benutzerfreundliche und konfigurierbare Anti-Ransomware-Lösung entwickelt, weshalb es mit einer vollständigen Palette von Tools und Einstellungen ausgestattet ist, mit denen ihr alle von CryptoBuster bereitgestellten Ransomware-Schutzaspekte anpassen und die volle Kontrolle über die von CryptoBuster durchgeführten Aktionen haben könnt. Außerdem könnt ihr auswählen, welches Schutzmodul aktiviert werden soll, und festlegen wie dieses Modul funktioniert, automatische Aktionen konfigurieren, die als Reaktion auf ein bestimmtes Ereignis ausgeführt werden sollen, oder diese Reaktion deaktivieren, indem ihr CryptoBuster auf „Nur überwachen und melden“ einstellt. CryptoBuster verfügt über eine Sicherheitsverlaufsfunktion, die alle erkannten Sicherheitsprobleme und von CryptoBuster durchgeführten Aktionen protokolliert; Dies würde es erfahrenen Benutzern ermöglichen, zu verstehen, wie CryptoBuster funktioniert und wie die Schutzeinstellungen für die beste Leistung und Benutzererfahrung am besten konfiguriert werden können.

System-anforderungen:

Windows 11/ 10 (32-Bit and 64-bit); Microsoft .NET Framework 4.8

Herausgeber:

Smart PC UtilitiesHomepage:

https://www.smartpcutilities.com/cryptobuster.htmlDateigröße:

12.1 MB

Licence details:

Ein Jahr inklusive kostenlose Updates

Preis:

$22.95

GIVEAWAY download basket

Kommentare zum CryptoBuster 1.0.9 Beta 2

Please add a comment explaining the reason behind your vote.

How it works internally I wonder ? From my knowledge ransomware is form of a rootkit, which operates on low level by hooking APIs working with files and encrypting/decrypting doing there - meaning from windows everything looks pretty much normal, until hook is removed - only then encryption is visible, right ?

So this 'buster' is something like 'Unhackme' or similar software hooking itself even somewhere lower (as dangerous as it sounds, makes it pretty much rootkit itself!) or it is just 'monitoring' windows file API activities (as useless as it sounds for finding ransomware) ?

dex, Not all ransomware are rootkits; most of them run in the User Mode which makes all their malicious and encryption activity visible to the OS and other apps. The current CryptoBuster Beta can only monitor and respond to IO activities made to honeypots or other file types monitored by the File Extensions Monitor. When a malicious IO activity is detected, CryptoBuster will respond with a variety of actions configured by the user. Those actions aim to halt the ransomware encryption activity, thus minimizing the damage.

Please be informed that CryptoBuster is designed to work with other security apps, so it can't offer full protection against ransomware by itself.

We are working on a file system driver for CryptoBuster that will not only allow CryptoBuster to monitor and respond to malicious activities, but it would allow the app to intercept and prevent honeypot modifications and other IO activities at the Kernel level.

Once installed, is there a way to test it to see if it actually works?

Port 139 is utilized by NetBIOS Session service. Enabling NetBIOS services provide access to shared resources like files and printers not only to your network computers but also to anyone across the internet. Therefore it is advisable to block port 139 in the Firewall.

After installing

Unable to communicate with the Cryptobuster service

What should I do ???

Block ports 139 (NetBIOS), 445 (Server Message Block), and 3389 (Terminal Services). These are the ports that APT29 uses. APT29 is the Russian hacking group that is causing much of the ransomware attacks. You're wise if you block these ports on your machine(s).

Negative Kommentare werden einfach entfernt! Danke, dafür...

Save | Cancel

Hat noch den CryptoBuster Service Bug. Dienst stürzt bei dieser Version dauernd ab. Somit leider nicht zu gebrauchen!

Save | Cancel